部分参考FROM insights

知っておくべきランサムウェアの種類

ランサムウェアは2011年頃から登場し、2016年以降に国内で広がり始めて現在に至ります。知っておきたいランサムウェアの種類としては下記のようなものがあります。

-

WannaCry(ワナクライ)

WannaCry(ワナクライ)はwindowsの脆弱性を利用してパソコンなどに侵入し、データやファイルを暗号化することで身代金を要求してきます。windows10以降を利用し脆弱性に対するセキュリティ対策を行うことで、WannaCryによる被害は減ってきています。

変換される拡張子:特に特徴はない

-

TeslaCrypt(テトラクリプト)

TeslaCrypt(テトラクリプト)はフィッシングメールやウェブサイト経由で侵入しファイル拡張子を「vvv」に変更し、身代金を要求するところが特徴です。拡張子をvvvに変更することから、「vvvウイルス」とも呼ばれています。現在は暗号復号ツールやマスターキーが登場したので、リスクが低下しました。

変換される拡張子:「vvv」(「ccc」や「zzz」の場合もある)

-

CryptoWall(クリプトウォール)

CryptoWall(クリプトウォール)は、フィッシングメールやウェブサイト経由で侵入しファイル拡張子を「aaa」「abc」「zzz」などに変更して身代金を要求します。バージョンアップを続けており、まだまだ注意が必要です。

変換される拡張子:「aaa」「abc」「zzz」

-

Bad Rabbit(バッドラビット)

Bad Rabbit(バッドラビット)は、改ざんされたウェブサイトにアクセスすることで不正なドライブがダウンロードされてしまうところが特徴です。ファイルが暗号化されるだけでなく、パソコン起動時の画面に「Bad Rabbit」と表示されて身代金を要求してきます。

変換される拡張子:特に特徴はない

-

Oni(オニ)

Oni(オニ)はフィッシングメールやウェブサイト経由で侵入し、パソコンに遠隔操作ツールを仕込みます。しばらくの間データやシステムを探索した後にファイル拡張子を「oni」に変更し、身代金を要求してくるところが特徴です。日本を標的として作られたランサムウェアだという見解もあります。

変換される拡張子:「oni」

-

Locky(ロッキー)

Locky(ロッキー)は主にメールの添付ファイル経由で感染するランサムウェアです。不正なファイルを開くことで仕込まれたファイルがインストールされてLockyに感染してしまいます。ファイル拡張子を「locky」や「zepto」などに変更し、身代金を要求するところが特徴です。

変換される拡張子:「locky」「zepto」

-

SNAKE(スネーク)

SNAKE(スネーク)は、2019年12月頃に登場した新しいランサムウェアです。暗号化されたファイルの拡張子にSNAKEを逆さにした「EKANS」が表示されるので、EKANSウイルスとも呼ばれています。感染事例が少なく標的を絞り、計画的に感染させているという見解もあり注意が必要です。

変換される拡張子:「EKANS」

-

Maze(メイズ)

Maze(メイズ)も、2019年に登場した新しいランサムウェアです。フィッシングメールやウェブサイト経由で侵入し、ファイルを暗号化する前に重要な情報を盗むところが特徴です。身代金を要求したときに応じない場合は、情報を流出させるなどの恐ろしい手段に出ます。

変換される拡張子:特に特徴はない

-

Ryuk(リューク)

Ryuk(リューク)は2018年頃登場したランサムウェアで、標的を絞って攻撃をしたいときに使われることが多いです。主にメールの添付ファイル経由で感染します。それだけでなく、Wake-On-Lanを利用し電源が入っていないパソコンにも被害を及ぼし感染規模を拡大していくところが特徴です。

変換される拡張子:特に特徴はない

この種類のランサムウェアを知っていれば、安全というわけではありません。ランサムウェアは常に変化し、新しいものが登場し続けているからです。

最新情報も併せてチェックしながら、ランサムウェアの脅威に備えるようにしましょう。

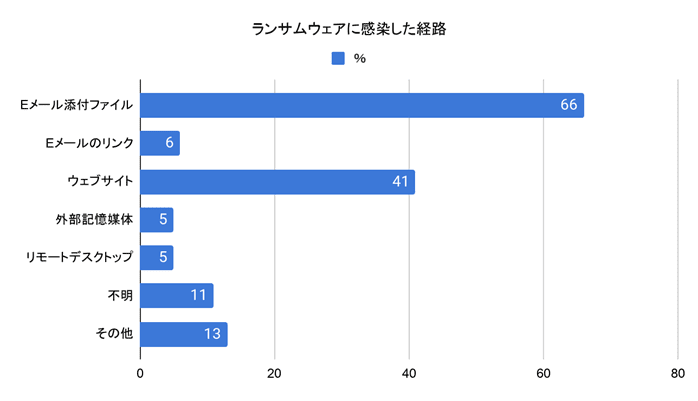

ランサムウェアの感染経路

「一般社団法人JPCERTコーディネーションセンター」が国内の184組織を対象に実施した調査では、ランサムウェアの感染経路として下記のようなものが多いことが分かりました。

ここでは、実際の感染経路として多い

・メール経由での感染

・ウェブサイト経由での感染

・リモートデスクトッププロトコル経由での感染

・記憶媒体経由での感染

という4つの感染経路について解説していきます。

メール経由での感染

ランサムウェアを拡散する手法として多いのが、電子メールやSMSです。

・身に覚えのない相手から届いたメールの添付ファイルを開く

・メールの本文中に記載されたURLを開く

ことでランサムウェアに感染し、パソコン内の拡張子が書き換えられて開けなくなります。

身に覚えのない相手から請求書が届き「どのような請求書だろう?」と開いてみたところ、ランサムウェアに感染してしまうケースもあるようです。

電子メールやSMSは電話番号かメールアドレスさえ把握できれば不特定多数をターゲットとしランサムウェアをばら撒くことができるため、誰でも標的となる可能性があります。

ウェブサイトからの感染

ランサムウェアはウェブサイトから感染することも考えられます。

・ランサムウェアに感染するように改ざんされたウェブサイトにアクセスする

・ランサムウェアに感染するように仕組まれた不正な広告をクリックする

・ウェブサイト経由でダウンロードしたファイルを開く

といった3つが主な感染経路だと言われています。ウェブ上に表示される広告や改ざんされたウェブサイトはランサムウェアに感染するものだと分からないよう細かな細工がされているため、一目見ただけでは判断できません。

最近では、パソコンを使用しているときに「ウイルスに感染してしまいます」などのセキュリティアラームのようなものを表示して不正ファイルをダウンロードさせ、ランサムウェアに感染させるという手口も出てきています。

リモートデスクトッププロトコル経由での感染

パソコンの保守管理者やシステム管理者が遠隔操作でパソコンを操作するリモートデスクトッププロトコル(RDP)を有効化している場合、あらゆるIDとパスワードを試してシステムへの侵入を試みる総当たり攻撃が行われる可能性があります。

ダークウェブ上では世界各国の脆弱なリモートデスクトッププロトコル情報が売られているとの情報もあり、情報を購入することで手間をかけずに程度的を絞って攻撃できるようになってきているようです。

すでにランサムウェアに感染しているパソコンで使用した記憶媒体を使用する

USBやSDカードに入っていた写真やデータがすでにランサムウェアに感染している場合は、他のパソコンでそのファイルを開くたびにランサムウェアに感染する危険があります。

また、すでにランサムウェアに感染しているパソコンで使用していた記憶媒体を他のパソコンと併用するのもランサムウェアを拡散することになってしまうでしょう。

このように、記憶媒体を経由することで1台しかランサムウェアに感染してしなかったはずなのに、被害がどんどん膨らんでしまうことが考えられます。

以前の記事もチェック

【前編】ランサムウェアとは?分かりやすく解説|感染経路や具体的な予防策